L’Internet des Objets (IoT) fait référence à un réseau de dispositifs connectés qui échangent des données via Internet. Parmi les objets connectés les plus courants, on retrouve des montres intelligentes, des thermostats, des appareils électroménagers, ainsi que des caméras de surveillance. Ces objets apportent une grande commodité et une automatisation accrue de nos vies, mais leur vulnérabilité est un sujet préoccupant. Si leur popularité grandit, leurs failles de sécurité aussi, offrant ainsi aux cybercriminels de nouvelles opportunités pour lancer des attaques. La sécurité de ces objets est donc un enjeu majeur, avec des risques qui peuvent toucher non seulement la vie privée, mais aussi la sécurité des données personnelles et parfois même la sécurité physique des utilisateurs.

Pourquoi les objets connectés sont très vulnérables aux malwares?

Les objets connectés sont devenus des cibles privilégiées pour les cybercriminels en raison de leur manque de mises à jour régulières et de leur conception parfois négligée. De nombreux appareils connectés ne bénéficient pas des mêmes niveaux de sécurité que les ordinateurs ou les smartphones. Par exemple, les firmwares de certains objets restent longtemps sans mise à jour, ce qui permet aux pirates informatiques d’exploiter des vulnérabilités connues. De plus, la diversité des systèmes d’exploitation utilisés dans ces appareils complique l’implémentation de solutions de sécurité homogènes. En conséquence, ces objets deviennent des points d’entrée faciles pour les attaques malveillantes.

La sécurité des objets connectés n’est pas uniquement une question technique : elle touche directement la protection de la vie privée et des données personnelles. En cas de piratage, les conséquences peuvent être graves. Par exemple, les caméras de surveillance piratées permettent à des inconnus d’espionner à distance les utilisateurs, compromettant ainsi leur sécurité physique. De plus, les vols de données peuvent exposer des informations sensibles comme les mots de passe, les identifiants bancaires ou les préférences personnelles. Il devient donc indispensable de prendre des mesures pour protéger ces objets afin de garantir la confidentialité et la sécurité des utilisateurs.

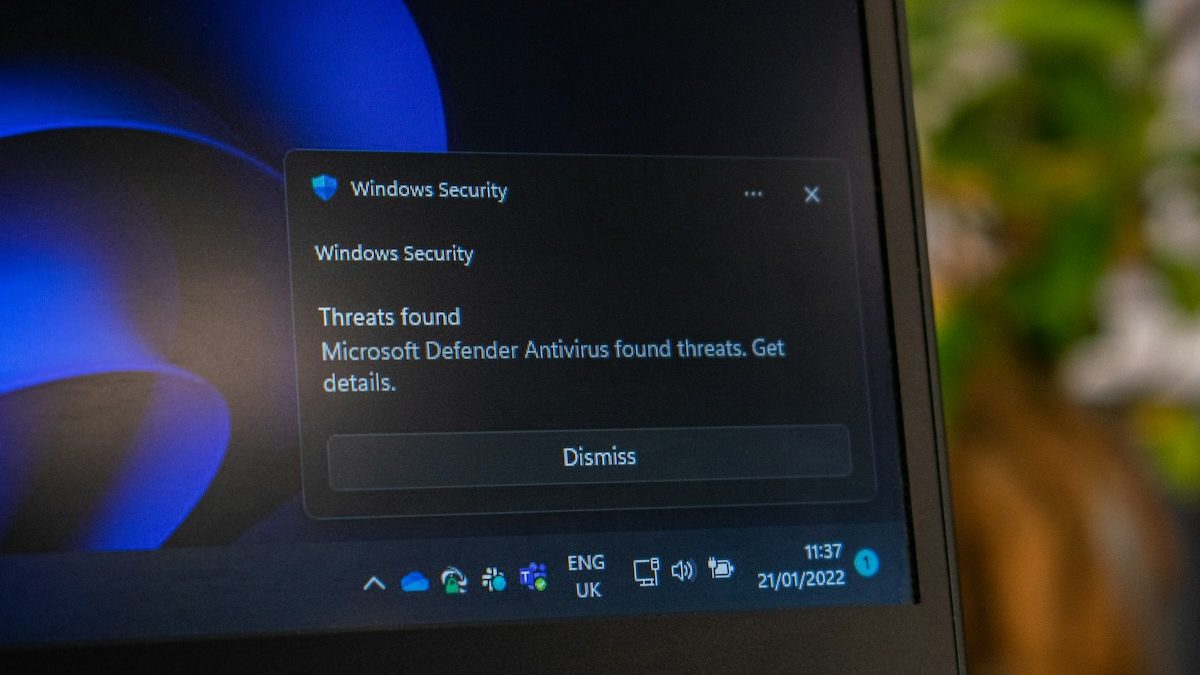

A voir également: Quel antivirus installer sur un objet connecté ?

Les types de malwares ciblant les objets connectés

Les malwares peuvent affecter les objets connectés sous plusieurs formes. Voici les types principaux de menaces :

- Botnets : Un botnet est un réseau d’objets connectés infectés qui peuvent être utilisés pour lancer des attaques DDoS (attaque par déni de service distribué). Par exemple, l’attaque menée par le botnet Mirai a exploité des caméras de surveillance et des routeurs pour submerger des serveurs avec du trafic, rendant des sites internet inaccessibles.

- Ransomwares : Les ransomwares ciblent les objets connectés pour les rendre inutilisables, demandant une rançon pour les débloquer. Ce type d’attaque peut paralyser des appareils comme des thermostats intelligents, des systèmes de sécurité domestique ou même des appareils médicaux connectés, perturbant ainsi des services vitaux.

- Logiciels espions : Ces malwares peuvent s’introduire dans un objet connecté pour voler des données personnelles ou des informations de connexion. Par exemple, des caméras de surveillance piratées peuvent être utilisées pour espionner les utilisateurs et recueillir des informations sensibles.

- Attaques de l’homme du milieu (MITM) : Un pirate informatique peut intercepter les communications entre un objet connecté et l’utilisateur en se positionnant entre les deux. Cela permet de manipuler ou d’espionner des informations échangées, comme des commandes de maison intelligente ou des transactions financières.

Exemples d’attaques courantes

Des attaques réelles ont déjà eu lieu, mettant en lumière les failles de sécurité des objets connectés. Par exemple, le piratage de caméras de surveillance domestiques a permis à des cybercriminels de filmer en secret les utilisateurs, violant ainsi leur vie privée. Dans d’autres cas, des thermostats intelligents ont été compromis, permettant aux attaquants de manipuler la température et de perturber le confort des habitants. Ces attaques ne sont pas seulement inquiétantes pour la vie privée, mais elles peuvent aussi causer des perturbations importantes dans le fonctionnement quotidien des foyers ou des entreprises.

Mesures de protection : pour les utilisateurs et les fabricants

Les utilisateurs doivent prendre des mesures de protection pour sécuriser leurs objets connectés. Voici quelques conseils pratiques :

- Changer les mots de passe par défaut : De nombreux objets connectés viennent avec des mots de passe par défaut qui sont largement connus et facilement devinables. Il est crucial de les remplacer par des mots de passe complexes et uniques.

- Mettre à jour les firmwares : De nombreux fabricants publient des mises à jour régulières pour corriger les vulnérabilités. Il est essentiel de les installer dès qu’elles sont disponibles.

- Utiliser un réseau Wi-Fi sécurisé : Protéger votre réseau domestique avec un mot de passe fort et un cryptage WPA3 est un moyen efficace de réduire les risques d’intrusion.

- Sensibilisation à la sécurité : Il est important de se former et de se tenir informé des menaces actuelles. Les utilisateurs doivent comprendre les risques liés à l’IoT et adopter des pratiques de sécurité de base.

Pour les fabricants

Les fabricants d’objets connectés jouent également un rôle crucial dans la sécurité. Voici les recommandations pour améliorer la sécurité dès la conception :

- Intégrer la sécurité dès la conception : Les fabricants doivent veiller à ce que la sécurité soit une priorité dès la création de l’objet, en intégrant des protocoles de cryptage et des mesures de protection dans les appareils.

- Mises à jour régulières : Les fabricants doivent garantir que leurs appareils reçoivent des mises à jour de sécurité régulières pour corriger les failles et s’adapter aux nouvelles menaces.